- 584.05 KB

- 2022-04-22 13:36:35 发布

- 1、本文档共5页,可阅读全部内容。

- 2、本文档内容版权归属内容提供方,所产生的收益全部归内容提供方所有。如果您对本文有版权争议,可选择认领,认领后既往收益都归您。

- 3、本文档由用户上传,本站不保证质量和数量令人满意,可能有诸多瑕疵,付费之前,请仔细先通过免费阅读内容等途径辨别内容交易风险。如存在严重挂羊头卖狗肉之情形,可联系本站下载客服投诉处理。

- 文档侵权举报电话:19940600175。

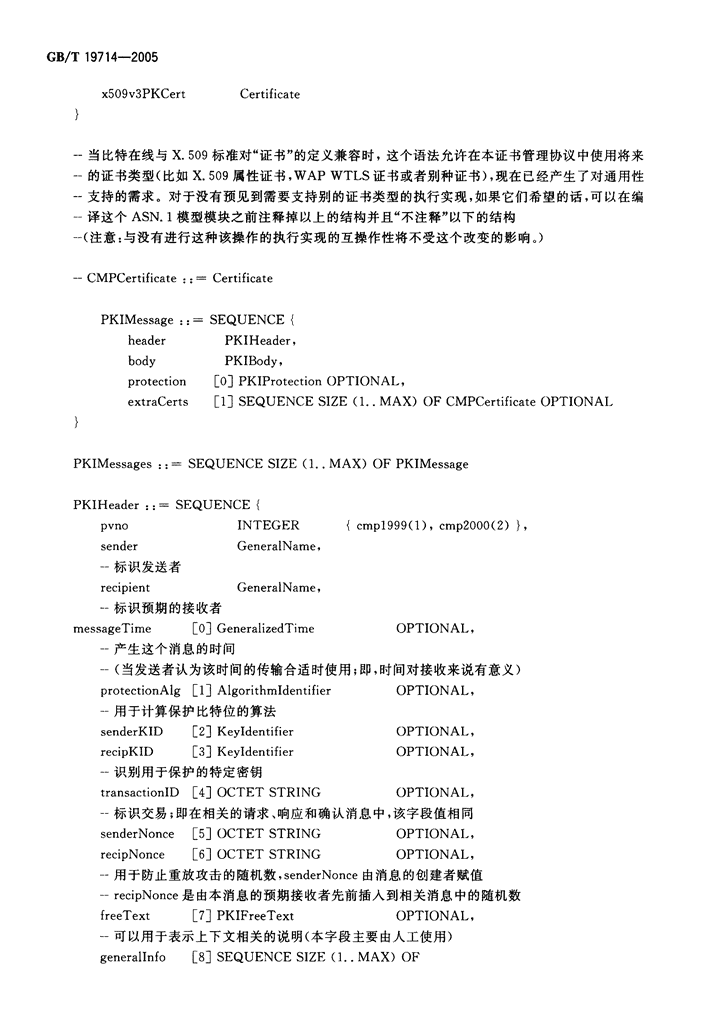

'免费标准下载网(www.freebz.net)GB/T19714-2005x509v3PKCertCertificate}一当比特在线与X.509标准对“证书”的定义兼容时,这个语法允许在本证书管理协议中使用将来一的证书类型(比如X.509属性证书,WAPWTLS证书或者别种证书),现在已经产生了对通用性一支持的需求。对于没有预见到需要支持别的证书类型的执行实现,如果它们希望的话,可以在编一译这个ASN.1模型模块之前注释掉以上的结构并且“不注释”以下的结构一(注意:与没有进行这种该操作的执行实现的互操作性将不受这个改变的影响。)一CMPCertificate::二CertificatePKIMessage::=SEQUENCE{headerPKIHeader,bodyPKIBody,protection[0]PKIProtectionOPTIONAL,extraCerts[1]SEQUENCESIZE(1.,MAX)OFCMPCertificateOPTIONAL}PKIMessages::=SEQUENCESIZE(1二MAX)OFPKIMessagePKIHeader::=SEQUENCE{pvnoINTEGER{cmp1999(1),cmp2000(2)},senderGeneralName,一标识发送者recipientGeneralName,一标识预期的接收者messageTime[0]GeneralizedTimeOPTIONAL,一产生这个消息的时间一(当发送者认为该时间的传输合适时使用;即,时间对接收来说有意义)protectionAlg[1]AlgorithmIdentifierOPTIONAL,一用于计算保护比特位的算法senderKID[2]KeyIdentifierOPTIONAL,recipKID[3]KeyIdentifierOPTIONAL,一识别用于保护的特定密钥transactionID[4]OCTETSTRINGOPTIONAL,一标识交易;即在相关的请求、响应和确认消息中,该字段值相同senderNonce[5]OCTETSTRINGOPTIONAL,recipNonce[6]OCTETSTRINGOPTIONAL,一用于防止重放攻击的随机数,senderNonce由消息的创建者赋值一recipNonce是由本消息的预期接收者先前插人到相关消息中的随机数freeText[7]PKIFreeTextOPTIONAL,一可以用于表示上下文相关的说明(本字段主要由人工使用)generalInfo[8]SEQUENCESIZE(1二MAX)OF免费标准下载网(www.freebz.net)无需注册即可下载

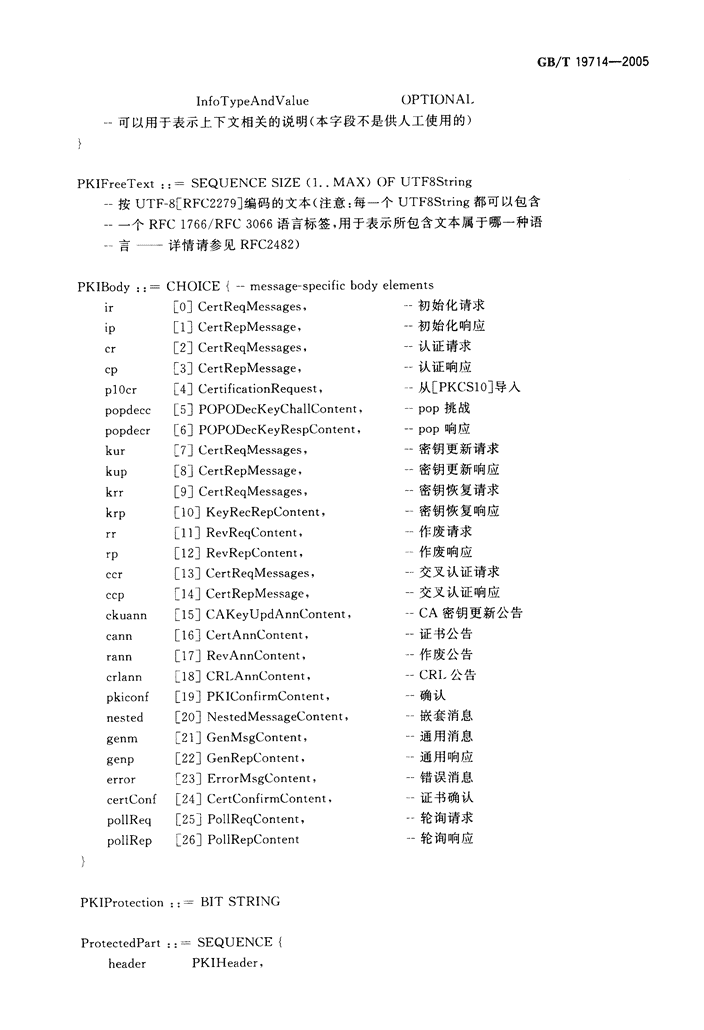

免费标准下载网(www.freebz.net)GB/T19714-2005InfoTypeAndValueOPTIONAL一可以用于表示上下文相关的说明(本字段不是供人工使用的)}PKIFreeText::=SEQUENCESIZE(1二MAX)OFUTF8String一按UTF-8[RFC2279〕编码的文本(注意:每一个UTF8String都可以包含--一个RFC1766/RFC3066语言标签,用于表示所包含文本属于哪一种语一言—详情请参见RFC2482)PKIBody::=CHOICE{一message-specificbodyelementsit[0]CertRegMessages,一初始化请求ip[1]CertRepMessage,一初始化响应cr[2]CertRegMessages,一认证请求cp仁3]CertRepMessage,一认证响应p10cr[4]CertificationRequest,一从[PKCS10」导入popdecc[5]POPODecKeyChallContent,一pop挑战popdecr仁6]POPODecKeyRespContent,一pop响应kur巨7]CertRegMessages,一密钥更新请求kup[8]CertRepMessage,一密钥更新响应krr[9]CertRegMessages,一密钥恢复请求krp[10]KeyRecRepContent,一密钥恢复响应rr[11]RevRegContent,一作废请求rp[12]RevRepContent,一作废响应ccr[13]CertRegMessages,一交叉认证请求ccp[14]CertRepMessage,一交叉认证响应ckuann匕15]CAKeyUpdAnnContent,一CA密钥更新公告cann[16]CertAnnContent,一证书公告rann[17]RevAnnContent,一作废公告crlann巨18]CRI.AnnContent,一CRI,公告pkiconf[19]PKIConfirmContent,一确认nested[20]NestedMessageContent,一嵌套消息genm[21]GenMsgContent,一通用消息genp[22]GenRepContent,一通用响应error巨23]ErrorMsgContent,一错误消息certConf[24]CertConfirmContent,一证书确认pollReq[25]Po11RegContent,一轮询请求polRep[26]PollRepContent一轮询响应}PKIProtection::一BITSTRINGProtectedPart::二SEQUENCE{headerPKII-leader,免费标准下载网(www.freebz.net)无需注册即可下载标准下载网(www.bzxzw.com)

免费标准下载网(www.freebz.net)GB/T19714-2005bodyPKIBody}id-PasswordBasedMacOBJECTIDENTIFIER::二{1284011353376613}PBMParameter::=SEQUENCE{saltOCTETSTRING,一为了减少拒绝服务攻击的可能性,执行实现可能会限制一这个串的可接受的串的长度以符合自己的环境中的取值一这样可以减少拒绝服务攻击owfAlgorithmIdentifier,一散列函数算法IDiterationCountINTEGER,一OWF的应用次数一为了减少拒绝服务攻击的可能性,实现执行可能会限制一这个整数的可接受的整数的大小以符合自己的环境中的取值一这样可以减少拒绝服务攻击macAlgorithmIdentifier一单向算法ID(例如,DES-MAC,Triple-DES-MAC[PKCS11]}一或者HMAC[RFC2104,RFC2202])id-DHBasedMacOBJECTIDENTIFIER::二(1284011353376630}DHBMParameter::二SEQUENCE{owfAlgorithmIdentifier,一散列函数算法IDmacAlgorithmIdentifier一MAC算法ID(例如,DES-MAC,Triple-DES-MAC[PKCSll]}一或者HMAC[RFC2104,RFC2202])NestedMessageContent::=PKIMessagesPKIStatus::=INTEGER{accepted(0),一表示得到了所要求的数据grantedWithMods(1),一得到的数据与所要求的类似,但申请者有责任确定有无差别rejection(2),一无法得到数据,在该消息的其他地方有更多的信息waiting(3),一请求的包体尚未被处理,期望稍后将获取结果revocationWarmng(4),一本消息包含一个即将作废的警告信息revocationNotification(5),免费标准下载网(www.freebz.net)无需注册即可下载标准下载网(www.bzxzw.com)

免费标准下载网(www.freebz.net)GB/T19714-2005一通知已经作废keyUpdateWarning(6)一在密钥更新请求消息中oldCertId指示的密钥已经更新}PKIFailureInfo::=BITSTRING{一因为多种情况可能导致失败,所以在需要时可以加入更多的代码badAlg(0),一不可识别或者不支持的算法标识符badMessageCheck(1),一完整性检查失败(例如,签名验证不成功)badRequest(2),一不允许或不支持的交易badTime(3),一根据本地策略,请求中的messageTime与系统时间不够接近badCertId(4),一无法找到与提供的条件匹配的证书badDataFormat(5),一提交的数据格式错误wrongAuthority(6),一请求中指明的权威机构与本响应的创建者不同incorrectData(7),一申请者的数据错误(用于公证服务)missingTimeStamp(8),一在要求存在时戳的时候没有提供(根据策略要求)badPOP(9),一拥有证明失败certRevoked(10),一证书已经被作废certConfirmed(I1),一证书已经被确认wrongIntegrity(12),一无效的完整性,应当使用基于口令方式但采用了签名方式或反之badRecipientNonce(13)·一无效的接收者随机数.没有提供RecipientNonce或取值错误timeNotAvailable(14),一TSA服务的时钟源无法得到unacceptedPolicy(IS),一请求的TSA策略不被TSA服务支持unacceptedExtension(16),一要求的扩展项不被TSA服务支持addInfoNotAvailable(17),一无法理解要求的附加信息或者该附加信息无法得到免费标准下载网(www.freebz.net)无需注册即可下载标准下载网(www.bzxzw.com)

免费标准下载网(www.freebz.net)GB/T19714-2005badSenderNonce(18),一无效的接收者信息,没有提供SenderNonce或取值错误badCertTemplate(19),一无效的证书模板,或者缺少强制信息signerNotTrusted(20),一消息的签发者不可知或者不被信任transactionIdInUse(21),一交易标识符已经在用unsupportedVersion(22),一消息版本号不支持notAuthorized(23),一发送者未被授权发出前面的请求或者执行前面的操作systemUnavail(24),一系统不可用,所以请求无法被处理systemFailure(25),一系统失败,所以请求无法被处理duplicateCertReq(26)一由于同样的证书已经存在,所以证书不能发放}PKIStatusInfo::=SEQUENCE{statusPKIStatus,statusStringPKIFreeTextOPTIONAL,failInfoPKIFailureInfoOPTIONAL.}OOBCert::=CMPCertificateOOBCertHash::=SEQUENCE{hashAlg[0〕AlgorithmIdentifierOPTIONAL,certId[1〕CertIdOPTIONAL,hashValBITSTRING一hashVal在相应证书的subjectPublicKey字段的DER编码之上计算}POPODecKeyChallContent::=SEQUENCEOFChallenge一每个加密密钥认证请求对应一个Challenge(Challenge::=SEQUENCE{owfAlgorithmIdentifierOPTIONAL,一在第一个Challenge中必须存在;而在POPODecKeyChallContent一随后的Challenge中可以省略(如果省略的话,则使用前一个一Challenge中的owf字段。)免费标准下载网(www.freebz.net)无需注册即可下载标准下载网(www.bzxzw.com)

免费标准下载网(www.freebz.net)GB/T19714-2005witnessOCTETSTRING,一对随机产生的整数A应用单向函数((owf)的结果challengeOCTETSTRING一加密后的Rand(使用认证请求中的公钥加密),Rand定义如下一Rand::=SEQUENCE{一intINTEGER,一上面提到的随机产生的整数A一senderGeneralName一发送者的名称(与PKIHeader中的相同)一})POPODecKeyRespContent::二SEQUENCEOFINTEGER一每个加密密钥认证请求对应一个整数一收到的整数(上面提到的A)被返回给相应Challenge的发送者CertRepMessage::=SEQUENCE{caPubs仁1]SEQUENCESIZE(1二MAX)OFCMPCertificateOPTIONAL,responseSEQUENCEOFCertResponse}CertResponse::=SEQUENCE{certRegIdINTEGER,一使用此项使响应与请求对应(若相对应的请求中未指明certRegId,则此项应填一1)statusPKIStatuslnfo,certifiedKeyPairCertifiedKeyPairOPTIONAL,rspInfoOCTETSTRINGOPTIONAL一类似于RFC2511中CertRegMsg结构中为regInfo定义的id-regInfo-utf8Pairs字符串}CertifiedKeyPair::=SEQUENCE{certOrEncCertCertOrEncCert,privateKey巨0]EncryptedValueOPTIONAL,一参看RFC2511中编码的说明publicationInfo[1]PKIPublicationlnfoOPTIONAL}CertOrEncCert::=CHOICE{certificate仁。〕CMPCertificate,encryptedCert[1]EncryptedValue}KeyRecRepContent::“SEQUENCE{免费标准下载网(www.freebz.net)无需注册即可下载

免费标准下载网(www.freebz.net)GB/T19714-2005statusPKIStatusInfo,newSigCert[0]CMPCertificateOPTIONAL,caCerts[1]SEQUENCESIZE(1二MAX)OFCMPCertificateOPTIONAL,keyPairHist[2]SEQUENCESIZE(1二MAX)OFCertifiedKeyPairOPTIONAL}RevRegContent::=SEQUENCEOFRevDetailsRevDetails::=SEQUENCE{certDetailsCertTemplate,一允许请求者尽可能多的说明请求作废的证书的相关资料一(例如:在无法获得序列号的情况下)crlEntryDetailsExtensionsOPTIONAL一请求的crIEntryExtensions}RevRepContent::一SEQUENCE{statusSEQUENCESIZE(1.。MAX)OFPKIStatusInfo,一与RevRegContent中发送的顺序相同revCerts[0]SEQUENCESIZE(1二MAX)OFCertIdOPTIONAL,一作废请求的IDs(与status的顺序相同)crls[1]SEQUENCESIZE(1二MAX)OFCertificateListOPTIONAL一结果CRL(可能不止一个)}CAKeyUpdAnnContent::=SEQUENCE{oldWithNewCMPCertificate,一用新私钥签名的旧证书newWithOldCMPCertificate,一用旧私钥签名的新证书newWithNewCMPCertificate一用新私钥签名的新证书)CertAnnContent::=CMPCertificateRevAnnContent::=SEQUENCE{statusPKIStatus,cert1dCertId,willBeRevokedAtGeneralizedTime,免费标准下载网(www.freebz.net)无需注册即可下载

免费标准下载网(www.freebz.net)GB/T19714-2005badSinceDateGeneralizedTime,crlDetailsExtensionsOPTIONAL一额外的CRI,细节(如:crl序列号、作废原因、位置等)}CRLAnnContent::=SEQUENCEOFCertificateListCertConfirmContent::二SEQUENCEOFCertStatusCertStatus::=SEQUENCE{certHashOCTETSTRING,一证书的HASH,其算法与创建及验证证书签名的算法相同certRegldINTEGER,一使确认与相应的请求/响应匹配statusInfoPKIStatusInfoOPTIONAL}PKIConfirmContent::=NULLInfoTypeAndValue::=SEQUENCE{infoTypeOBJECTIDENTIFIER,infoValueANYDEFINEDBYinfoTypeOPTIONAL}一实例InfoTypeAndValue的内容包括以下方面,但不是限制在这些方面,InfoTypeAndValue一的内容包含但不限于下列值(对给定的环境,将本ASN.1模块的注释去掉并恰当地使用)一(不对ASN.1模型进行注释,同时对给定的环境进行恰当的使用)一id-it-caProtEncCertOBJECTIDENTIFIER::={id-it1}一CAProtEncCertValue::=CMPCertificate一id-it-signKeyPairTypesOBJECTIDENTIFIER::={id-it2}一SignKeyPairTypesValue::=SEQUENCEOFAlgorithmIdentifier一id-it-encKeyPairTypesOBJECTIDENTIFIER::=jid-it3}一EncKeyPairTypesValue::=SEQUENCEOFAlgorithmIdentifier一id-it-preferredSymmAlgOBJECTIDENTIFIER::=6d-it4}一PreferredSymmAlgValue::~AlgorithmIdentifier一id-it-caKeyUpdatelnfoOBJECTIDENTIFIER::=(id-it5)一CAKeyUpdatelnfoValue::=CAKeyUpdAnnContent一id-it-currentCRI.OBJECTIDENTIFIER::={id-it6}一CurrentCRI,Value::=CertificateList一id-it-unsupportedOIDsOBJECTIDENTIFIER::={id-it7}一UnsupportedOIDsValue::=SEQUENCEOFOBJECTIDENTIFIER一id-it-keyPairParamReqOBJECTIDENTIFIER::={id-it10}一KeyPairParamRegValue::=OBJECTIDENTIFIER一id-it-keyPairParamRepOBJECTIDENTIFIER::=6d-it11}免费标准下载网(www.freebz.net)无需注册即可下载

免费标准下载网(www.freebz.net)GB/T19714-2005一KeyPairParamRepValue::=AlgorithmIdentifer一id-it-revPassphraseOBJECTIDENTIFIER::={id-it12)一RevPassphraseValue::=EncryptedValue一id-it-implicitConfirmOBJECTIDENTIFIER::={id-it13)一ImplicitConfirmValue::=NULL一id-it-confirmWaitTimeOBJECTIDENTIFIER::={id-it14}一ConfirmWaitTimeValue::=GeneralizedTime一id-it-origPKIMessageOBJECTIDENTIFIER::={id-it15)一OrigPkiMessageValue::=PKIMessages一id-it-suppl-angTagsOBJECTIDENTIFIER::={id-it16)一SuppLangTagsValue::=SEQUENCEOFUTF8String一where一id-pkixOBJECTIDENTIFIER::={iso(1)identified-organization(3)一dod(6)internet(1)security(5)mechanisms(5)pkix(7)}一and一id-itOBJECTIDENTIFIER::={id-pkix4)一这个构造也可用于定义新的PKIX证书管理协议的请求和相应消息或通用目的消息(例如公告)一以满足未来或特定环境的要求GenMsgContent::=SEQUENCEOFInfoTypeAndValue一EE,RA,或者CA都可以发送该消息(取决于消息的内容)。对于上面给出的某些例子,GenMsg一中InfoTypeAndValue的可选参数infoValue通常会被省略(即它只应用于相关的GenRep消息一中)。接收方有权忽略它不能识别的对象标识符。如果消息由EE发往CA,且结构内容为空,一则表明CA可以发送其希望发送的任意或所有信息GenRepContent::=SEQUENCEOFInfoTypeAndValue一接收方可以忽略其不能识别的OIDErrorMsgContent::=SEQUENCE{pKIStatusInfoPKIStatusInfo,errorCodeINTEGEROPTIONAL,一与实现相关的错误码errorDetailsPKIFreeTextOPTIONAL一与实现相关的错误描述}PollRegContent::=SEQUENCEOFSEQUENCE{certRegIdINTEGER}PollRepContent::=SEQUENCEOFSEQUENCE{certRegIdINTEGER,免费标准下载网(www.freebz.net)无需注册即可下载

免费标准下载网(www.freebz.net)GB/T19714-2005checkAfterINTEGER,一以秒为单位的时间reasonPKIFreeTextOPTIONAL}END免费标准下载网(www.freebz.net)无需注册即可下载

免费标准下载网(www.freebz.net)GB/T19714-2005附录G(资料性附录)用于E-MAIL或者HTTP的MIME类型MIME类型MIME媒体类型名字:applicationMIME图标子类型名字:pkixcmp编码注意事项:内容会包含任意的八位字节值(对PKI消息的ASN.IDER编码,与在IETFPKIXWorkingGroupspecifications中定义的一样)。采用MIMEe-mail时需要base64编码;采用HTTP时不需要编码。安全注意事项:本MIME类型用于在PKI实体中传输Public-KeyInfrastructure(PKI)消息。消息由IETFPKIX工作组来定义,用于建立和维护互联网X.509PKI。如果PKI消息本身得到了PKIX规范中所定义的保护,那么在这一级别中不要求采用特定的安全机制。使用本媒体类型的应用软件:应用使用证书管理、操作或者辅助的协议(IETFPKIX工作组定义的),通过E-Mail或者HTTP来发送PKI消息的应用软件。免费标准下载网(www.freebz.net)无需注册即可下载

免费标准下载网(www.freebz.net)GB/T19714-2005参考文献[1]RFC2559InternetX.509PublicKeyInfrastructureOperationalProtocols一LDAPv2(互联网X.509公共密钥基础设施操作协议一LDAPv2)[2]RFC2585InternetX.509PublicKeyInfrastructureOperationalProtocols:FTPandHTTP(互联网X.509公共密钥基础设施操作协议:FTPandHTTP)[3]RFC2279UTF-8,atransformationformatofISO10646(UTF-8,ISO10646一种转换格式)[4]RFC1766/RFC3066TagsfortheIdentificationofLanguages(语言识别的标签)[5]RFC2482LanguageTagginginUnicodePlainText(对UNICODE纯文本的语言标签)[6]RFC1847SecurityMultipartsforMIME:Multipart/SignedandMultipart/Encrypted(多用途的网际邮件扩充协议的部分安全:签名部分和加密部分)[7]RFC2986PKCS#10:CertificationRequestSyntaxSpecificationVersion1.7(证书请求文法规范版本1.7)仁8]RFC2104HMAC:Keyed-HashingforMessageAuthentication(HMAC:消息认证的加密散列)仁9]RFC2202TestCasesforHMAC-MD5andHMAC-SHA-1(对HMAC-MD5和HMAC-SHA-1的测试案例)[10]PKCS#10CertificationRequestSyntaxStandard(证书请求文法标准)仁11]PKCS#7CryptographicMessageSyntaxStandard(密码消息文法标准)[12]PKCS#1RSACryptographyStandard(非对称密码加密的加密标准)[13]PKCS#11CryptographicTokenInterfaceStandard(密码令牌界面标准)免费标准下载网(www.freebz.net)无需注册即可下载'

您可能关注的文档

- GBT19710-2005(4)地理信息元数据.pdf

- GBT19711-2005(01)导航地理数据模型与交换格式(1).pdf

- GBT19711-2005(03)导航地理数据模型与交换格式(3).pdf

- GBT19711-2005(04)导航地理数据模型与交换格式(4).pdf

- GBT19711-2005(05)导航地理数据模型与交换格式(5).pdf

- GBT19711-2005(06)导航地理数据模型与交换格式(6).pdf

- GBT19711-2005(07)导航地理数据模型与交换格式(7).pdf

- GBT19711-2005(08)导航地理数据模型与交换格式(8).pdf

- GBT19711-2005(11)导航地理数据模型与交换格式(11).pdf

- GBT19720-2005铂合金首饰铂、钯含量的测定氯铂酸铵重量法丁峒肟重量法.pdf

- GBT19731-2005盒式光盘(ODC)装运包装以及光盘标签上的信息.pdf

- GBT19732-2005缩微摄影技术透明缩微品阅读器性能特征.pdf

- GBT19740-2005机械振动与冲击人体手臂系统驱动点的自由机械阻抗.pdf

- GBT19742-2008地理标志产品宁夏枸杞.pdf

- GBT19744-2005铁素体钢平面应变止裂韧度KIa试验方法.pdf

- GBT19753-2013轻型混合动力电动汽车能量消耗量试验方法.pdf

- GBT19754-2015重型混合动力电动汽车能量消耗量试验方法.pdf

- GBT19760.1-2008CC-Link控制与通信网络规范CC-Link协议规范.pdf

相关文档

- 施工规范CECS140-2002给水排水工程埋地管芯缠丝预应力混凝土管和预应力钢筒混凝土管管道结构设计规程

- 施工规范CECS141-2002给水排水工程埋地钢管管道结构设计规程

- 施工规范CECS142-2002给水排水工程埋地铸铁管管道结构设计规程

- 施工规范CECS143-2002给水排水工程埋地预制混凝土圆形管管道结构设计规程

- 施工规范CECS145-2002给水排水工程埋地矩形管管道结构设计规程

- 施工规范CECS190-2005给水排水工程埋地玻璃纤维增强塑料夹砂管管道结构设计规程

- cecs 140:2002 给水排水工程埋地管芯缠丝预应力混凝土管和预应力钢筒混凝土管管道结构设计规程(含条文说明)

- cecs 141:2002 给水排水工程埋地钢管管道结构设计规程 条文说明

- cecs 140:2002 给水排水工程埋地管芯缠丝预应力混凝土管和预应力钢筒混凝土管管道结构设计规程 条文说明

- cecs 142:2002 给水排水工程埋地铸铁管管道结构设计规程 条文说明